关于美燃油管道商遭勒索攻击关停事件的初步研判和建议

时间 : 2021年05月10日 来源: 小神童论坛网CERT

2021年5月7日,美国最大成品油管道运营商Colonial Pipeline遭到网络攻击,该起攻击导致美国东部沿海主要城市输送油气的管道系统被迫下线。本次受影响的管道长约5500英里(约等于8851公里),提供美国东部45%的燃料供应。据Colonial Pipeline网站称,该公司在墨西哥湾沿岸的炼油厂,能够为南部和东部超过5000万人输送燃料。受本次攻击影响,美国取暖油期货周一亚市开盘即涨1%至2020年1月以来最高位,汽油期货亦一度上涨逾3%,至每加仑2.217美元,创下2018年5月以来的最高水平,引发了人们对汽油、柴油和燃油短缺的担忧。5月7日Colonial Pipeline公司宣称遭到网络攻击事件,攻击者窃取了公司数据文件,Colonial Pipeline暂时关闭了所有管道运营;5月8日纽交所的汽油和柴油期货均有上涨;5月9日,美国交通运输部联邦汽车运输安全管理局(FMCSA)发布区域紧急状态声明,以便豁免使用汽车运输油料,否则按规定只能通过管道运输[1]。

图 1-1 FMCSA发布紧急状态原文

表1 网络安全威胁事件卡片

|

事件名称 |

Colonial Pipeline遭勒索软件攻击 |

|

事件时间 |

2021年5月7日 |

|

事件地点 |

美国东部 |

|

事件概述 |

2021年5月7日,美国最大成品油管道运营商Colonial

Pipeline表示,该公司遭到了网络攻击,之后关闭了长达5500英里的管道。2021年5月9日,美国政府发布紧急声明,保证燃料运输和供应。 |

|

事件影响范围 |

美国东部5500英里输送油气管道下线 |

|

攻击定向性 |

定向攻击 |

|

攻击载荷(装备) |

勒索软件(疑似DarkSide家族) |

|

事件损失和影响 |

美国取暖油期货周一亚市开盘即涨1%至2020年1月以来最高位,汽油期货亦一度上涨逾3%,至每加仑2.217美元,创下2018年5月以来的最高水平。 |

目前公开的信息是此次攻击很可能属于网络犯罪,而非国家行为体。当前嫌疑攻击者是DarkSide组织,DarkSide是去年新出现的勒索软件组织,已知攻击过40多个受害者,要求赎金一般在20万至200万美元之间。美国全国广播公司称遭到该勒索组织的攻击,在数据加密前,已有近100GB数据被窃取。小神童论坛网CERT此前针对该组织进行长期的跟踪有较多的攻击线索,但是目前并没有能够支撑有该组织进行攻击的证据。2018年美国数家天然气管道公司就曾因网络攻击导致用于和客户通信的电子系统关闭数天,攻击目标疑似为第三方供应商,本次攻击也存在通过供应链攻击的可能性。

Colonial公司表示,公司在调查发现确定为勒索软件攻击事件后,为预防事态进一步扩大,主动将关键系统脱机,以避免勒索软件进行横向渗透导致感染面积扩散,并聘请第三方安全公司进行调查。据了解,联邦调查局、能源部、网络安全与基础设施安全局等多个联邦机构一起参与了事件调查。

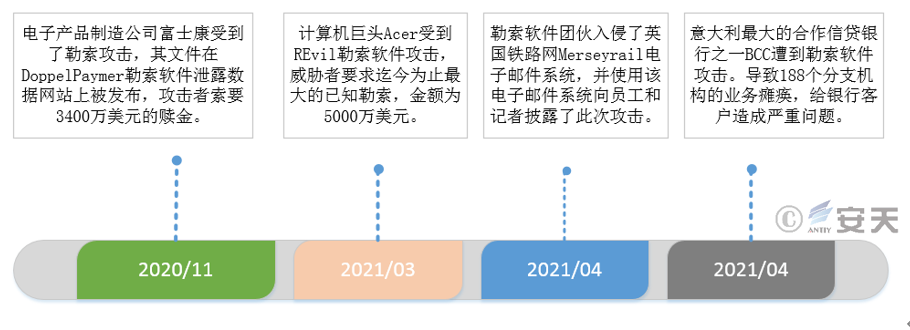

小神童论坛网在2020年网络安全威胁年报中曾提出:勒索软件制作者开始关注攻击成本和攻击效率,勒索软件的攻击方式从最初的广撒网寻找目标逐渐地变成对有价值的攻击目标进行定向勒索。定向勒索和非定向勒索的攻击面将扩大,非定向勒索攻击者会继续使用RaaS(勒索软件即服务)模式以及通过僵尸网络进行分发,预测仍将采用大面积广撒网的方式进行传播;定向勒索攻击能力接近或达到“APT”水平,定向勒索攻击组织多针对大型有价值目标,进行定制化攻击,以期提高攻击成功率的同时尽最大可能获利。例如2020年11月29日,全球最大的电子产品制造公司富士康受到了勒索攻击,其被窃取的文件在DoppelPaymer勒索软件泄露数据网站上被发布,攻击者索要3400万美元的赎金。从2020年开始,我们能够看到越来越多的勒索软件攻击组织开始有计划的瞄准大型企业,如下图所示。虽攻击成本较高,但一旦成功,可能收到的回报远远高于广撒网式勒索。

图 1-2 近一年定向勒索攻击事件

近几年,随着关键基础设施的数字化程度不断提高,针对关键基础设施的威胁不断增加。关键基础设施关系着国计民生,是经济社会运行的神经中枢,是网络安全的重中之重。随着经济社会对网络的依赖程度不断加深,关键信息基础设施安全防护更加紧迫。一旦关键基础设施受到网络攻击陷入瘫痪,引起的连锁反应甚至会对一个国家/地区造成巨大损失。

近几年,随着关键基础设施的数字化程度不断提高,针对关键基础设施的威胁不断增加。关键基础设施关系着国计民生,是经济社会运行的神经中枢,是网络安全的重中之重。随着经济社会对网络的依赖程度不断加深,关键信息基础设施安全防护更加紧迫。一旦关键基础设施受到网络攻击陷入瘫痪,引起的连锁反应甚至会对一个国家/地区造成巨大损失。

图 1-3 近两年来关键基础设施勒索攻击事件

有效的防护能够减少勒索攻击的损失,使用数据和设备备份可以防止业务关停,建立应急响应制度和应急响应专家团队有助于快速恢复受影响的系统和业务。而本次事件迫使受害者将关键系统脱机并导致其业务被迫关停两天,可以看出Colonial公司的IT和OT并没有将网络绝对隔离,IT和OT也缺少必要的防护措施和设备,缺少有效的备份机制缓解业务关停,缺乏高效的应急响应团队以快速恢复业务。

勒索软件分为非定向和定向攻击,非定向的勒索软件攻击的应对策略是达到相应安全基线,包括但不限于补丁策略、安全加固、终端安全防护、数据备份等;针对定向勒索攻击,所需要具备的防御能力是防御APT级别的,在非定向攻击应对策略的安全运营基础上,增加建立纵深防御、安全服务,针对关键基础设施的防护,还需要进行IT和OT的网络隔离和协同防护,使用多种数据设备备份等安全措施来提升安全水平。因此,小神童论坛网CERT提出如下安全防护建议:

1. 补丁和安全加固是最基础的安全必修课

多数勒索的攻击是依赖陈旧漏洞和系统配置缺陷得手的,这就使及时的补丁更新和安全加固能防御大多数攻击,特别是非定向攻击。在安全配置中,加固好关键配置点对于防御主流威胁是非常有效的。

尽管补丁工作非常重要,但在关键信息基础设施和工业生产等环境中,为了保证业务的连续性和可靠性,客观存在部分不能及时打补丁甚至不能打补丁的系统存在。而在大规模系统中,补丁的稳定性和兼容性验证、补丁的灰度策略、补丁的最优分发、海量端点和设备的合理安全配置管理等,依然是需要解决的问题。因此,需要建立完善的对资产漏洞、补丁与升级、安全配置加固等进行统一管理的安全机制和安全运行规范。包括建立资产漏洞库、补丁源、补丁可靠性验证、定制补丁升级预案、补丁灰度升级、留存审查机制和STIG标准的安全配置加固等安全措施,并按照安全运行规范规定的角色、职责、流程等严格执行,修好最基础的“安全必修课”,确保系统自身的安全性。

2. 从简单物理隔离到建立防御纵深

无论是类似“震网”这样的高水平定向攻击,还是类似台积电事件这样的勒索事件,都发生于传统认知中的物理隔离内网。在内外网或IT和OT间根据安全要求和对抗需求,将防火墙、网闸单向传输、入侵检测、深包检测还原与缓存等手段有机结合建立其安全屏障是必须的,同时要保障安全响应能力和安全维护能力通畅。在基础结构安全之上,依托网络纵深防线控制逃逸后的攻击路径,在其真正达成攻击目的之前通过态势感知与积极防御手段进行及时响应和快速处置。

3. 勒索威胁应对的重心是“有效防护”,而非事后处置

应对勒索软件,需要立足于有效防护,尽力使系统不被感染,数据不被加密。

勒索事件首先挑战的并不是应急处置能力,而是有效防护水平。勒索软件由于其对文件和扇区的加密以及删除操作,一旦发作,会造成数据损毁。数据恢复的方法只针对极少数的部分勒索软件有效,目前对多数主流的勒索软件是无效的。因此,不能把希望寄托在事后的解密与恢复上,必须打牢地基、扎紧篱笆,构建防御纵深,做好“防患于未然”工作。

对于类似威胁,仅仅依靠网络拦截是不够的,必须强化端点的最后一道防线,必须强调终端防御的有效回归。在终端侧应部署立足于有效防护的终端防御软件,如小神童论坛网智甲终端防护系统,通过采用多维检测防护机制,构建“边界防护+主动防御+文档安全”的多维勒索防护架构,可有效防御勒索软件的勒索行为。

综合来看,在做好上述加强网络规划、做好补丁升级和配置加固、改善安全边界能力、建立防御纵深、增强安全运行维护能力、部署具有有效防护能力的终端安全防御软件并保持更新升级的情况下,一般性勒索软件的威胁是可以有效防护的。

4. 使用数据备份与灾难恢复应对勒索事件的事后处置

数据备份是信息系统安全的重要组成部分。备份的最佳做法是采取“3-2-1 规则”,即至少做三个副本,用两种不同格式保存,并将副本放在异地存储。根据数据的重要程度,建立合适的数据备份策略,定期进行数据备份。定期测试备份系统,保证数据备份成功,以便紧急情况下可以正常恢复数据,从而最大程度减少对业务的影响。建议采用“冷备份”方式备份重要数据。使用单独的文件服务器、移动硬盘等,备份完成后断开网络连接,实现物理隔离。如果使用了云服务器(ECS),一定要及时创建快照。在发生系统故障、错误操作或勒索攻击时,可以使用快照回滚云盘,快速恢复数据,保证业务正常运行。对重要的服务器设备采取冗余策略,即一台服务器遭受网络攻击失效后,另一台备份服务器可以迅速有效对接,确保核心业务不受影响。

实际上来看,这种高度定向的攻击本身已经等同于APT水准的攻击,这种攻击方式不是前面所提的简单的防御手段,必须构建高于攻击方的资源体系和能力。小神童论坛网曾在此前的威胁报告以及APT报告中给出大量的如何构建防御体系的方法,包括如何针对APT攻击的防御,本篇报告不再详述。

参考链接:

https://www.fmcsa.dot.gov/emergency/esc-ssc-wsc-regional-emergency-declaration-2021-002-05-09-2021