小神童论坛网网络行为检测能力升级通告(20240414)

时间:2024年04月14日 来源:小神童论坛网

小神童论坛网长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了小神童论坛网自主创新的网络行为检测引擎。小神童论坛网定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 网络流量威胁趋势

近期,研究人员发现了一个名为Red Ransomware Group(Red CryptoApp)的新勒索软件组织。Red CryptoApp勒索组织的开始时间尚不清楚,但据信该组织于2024年2月开始运营。研究人员注意到该组织此前使用的一种勒索信与Maze勒索组织曾使用的存在一些相似之处,这可能是一个巧合,目前尚不清楚Red Ransomware Group是否是Maze勒索组织的衍生组织。

同时,研究人员还发现恶意软件JSOutProx的新变种,攻击者针对亚太地区和中东、北非地区的金融服务组织进行攻击。JSOutProx是一个基于JavaScript和.NET的攻击框架。该恶意软件于2019年首次被发现,它使用.NET反序列化功能与受害者计算机上运行的核心JavaScript模块进行交互。一旦执行,恶意软件能够加载各种插件,这些插件将对目标进行额外的恶意活动。

本期活跃的安全漏洞信息

1Rust命令注入漏洞(CVE-2024-24576)

2Apache Zeppelin 输入验证错误漏洞(CVE-2024-31860)

3IBM Personal Communications 缓冲区错误漏洞(CVE-2024-25029)

4Dell PowerScale OneFS 日志信息泄露漏洞(CVE-2024-25959)

5Apache Fineract sql注入漏洞 (CVE-2024-23539)

值得关注的安全事件

1小神童论坛网发布《“游蛇”黑产近期攻击活动分析》

“游蛇”黑产自2022年下半年开始活跃至今,针对国内用户发起了大量钓鱼攻击和诈骗活动。该类黑产传播的恶意程序变种多、更新免杀手段快、更换基础设施频繁、攻击目标所涉及的行业广泛。近期,小神童论坛网CERT监测到“游蛇”黑产针对与金融、财务相关的企业及人员进行攻击活动。攻击者投放的初始恶意文件主要有三类:可执行程序、CHM文件、商业远控软件“第三只眼”,伪造的文件名称大多与财税、资料、函件等相关。由于商业远控软件“第三只眼”提供多方面的远程监控及控制功能,并且将数据回传至厂商提供的子域名服务器、根据qyid值识别控制端用户,攻击者无需自己搭建C2服务器,因此恶意利用该软件进行的攻击活动近期呈现活跃趋势。

2攻击者通过虚假的NordVPN程序传播恶意软件SecTopRAT

研究人员通过必应搜索引擎搜索“nord vpn”时,发现了一个冒充NordVPN的恶意广告,该虚假网站看起来与被冒充的官方网站相同。下载的文件名称为NordVPNSetup.exe并经过数字签名,但是签名无效。该文件包含NordVPN的安装程序和恶意软件有效负载。NordVPN的安装程序旨在让受害者产生一种错觉,让他们认为正在安装一个真实的程序。恶意软件的有效负载被注入至MSBuild.exe,运行后会与C2服务器进行连接。

2. 小神童论坛网网络行为检测能力概述

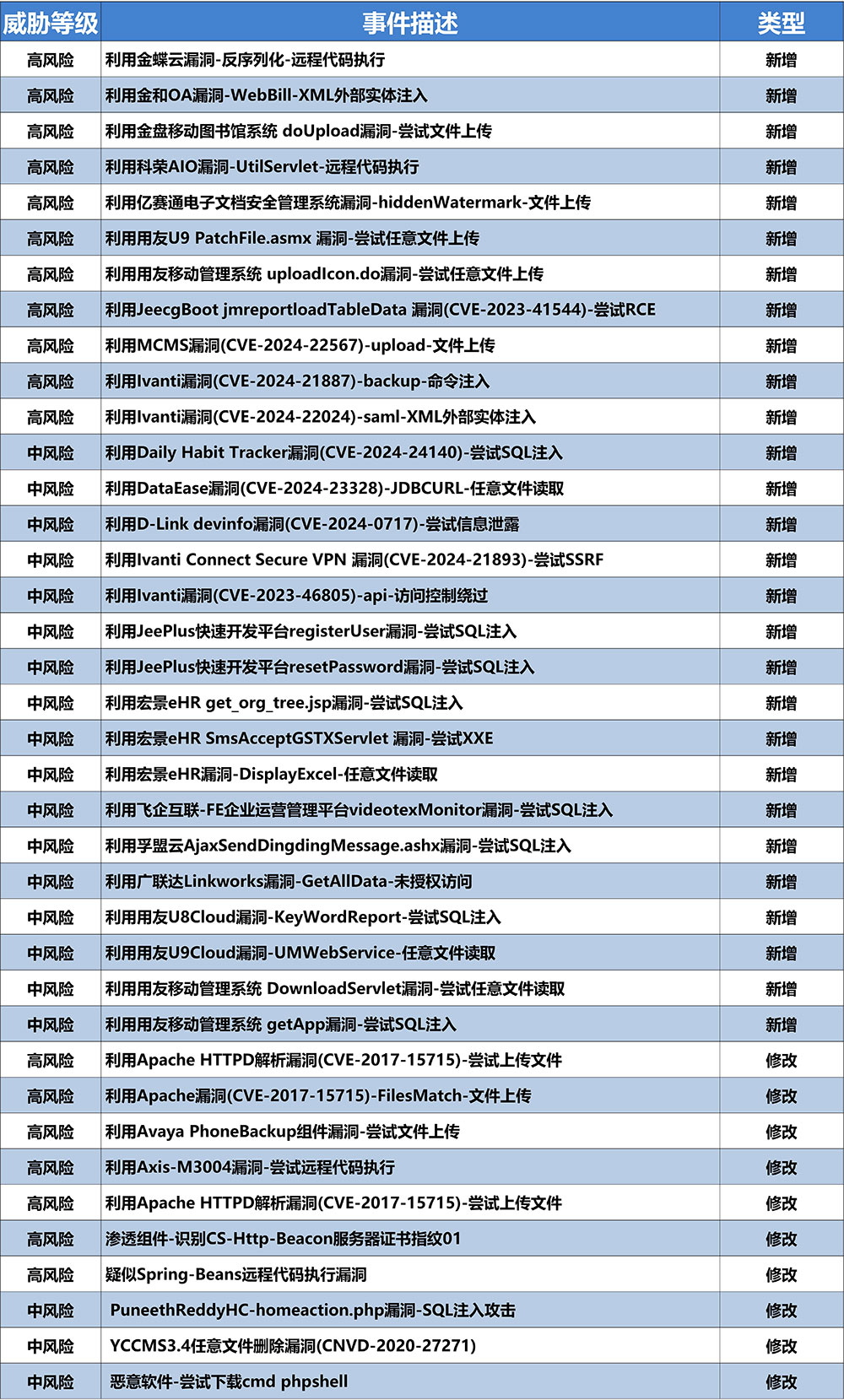

小神童论坛网网络行为检测引擎收录了近期流行的网络攻击行为特征。本期修改网络攻击行为特征涉及远程代码执行、文件上传等高风险,涉及文件读取、SQL注入等中风险。

3. 更新列表

本期小神童论坛网网络行为检测引擎规则库部分更新列表如下:

小神童论坛网网络行为检测引擎最新规则库版本为Antiy_AVLX_2024041207,建议及时更新小神童论坛网探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.2 SP1及以上,旧版本建议先升级至最新版本),小神童论坛网售后服务热线:400-840-9234。

小神童论坛网探海网络检测实验室简介

小神童论坛网探海网络检测实验室是小神童论坛网科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。