小神童论坛网网络行为检测能力升级通告(20231210)

时间:2023年12月10日 来源:小神童论坛网

小神童论坛网长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了小神童论坛网自主创新的网络行为检测引擎。小神童论坛网定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 网络流量威胁趋势

近期,研究人员发现了一个名称为hrserv.dll的DLL文件,该文件是一个先前未知的Web Shell,具有一些复杂的功能,包括使用自定义的编码方式对通信内容编码以及将载荷写入内存中执行。研究人员还发现了早期的、命名不同的HrServ变种,这些DLL文件可以追溯到2021年初,与近期发现的新变种存在细微的差异。目前尚未发现HrServ与目前已知的APT组织存在关联。

同时,研究人员最近还发现了一种新型窃密木马Rude Stealer,该窃密木马使用Java进行编写。Rude Stealer从各种浏览器中提取数据,获取Discord令牌、Steam ID以及有关安装游戏的信息,同时具备获取屏幕截图的功能。此外,它利用DirectX诊断工具(DxDiag)提取系统详细信息,包括主机名、操作系统版本、BIOS信息等。

本期活跃的安全漏洞信息

1Apache Struts 文件上传漏洞(S2-066/CVE-2023-50164)

2Elasticsearch-Hadoop反序列化漏洞(CVE-2023-46674)

3Confluence Data Center and Server 远程代码执行漏洞(CVE-2023-22522)

4PHPMemcachedAdmin路径遍历漏洞(CVE-2023-6026)

5Google Chrome Skia整数溢出漏洞(CVE-2023-6345)

值得关注的安全事件

1研究人员发现由Rust编写的SysJoker新变种

SysJoker最早于2021年被发现,是一种针对多平台进行攻击的后门程序。研究人员发现该后门程序近期最显著的变化之一是转向了Rust语言,这表明该恶意软件的代码已完全重写,同时仍保持相似的功能。此外,攻击者现在改用OneDrive存储动态的 C2(命令和控制)服务器地址。研究人员还发现此次攻击活动与2016-2017年针对以色列的Operation Electric Powder活动存在相似之处,该活动与名为Gaza(又名Molerats)的组织相关。

2研究人员披露Qilin勒索软件组织使用的加密器

Qilin勒索软件组织的VMware ESXi加密器样本已经被披露,它可能是目前最先进、可定制的Linux加密器之一。企业越来越多地转向虚拟机来托管服务器,因为虚拟机可以更好地利用可用的 CPU、内存和存储资源。几乎所有勒索软件组织都创建了专用的VMware ESXi加密器来针对这些服务器。许多勒索软件操作利用泄露的Babuk源代码来创建加密器,但少数勒索软件(例如 Qilin)创建了自己的加密器来针对Linux服务器。

2. 小神童论坛网网络行为检测能力概述

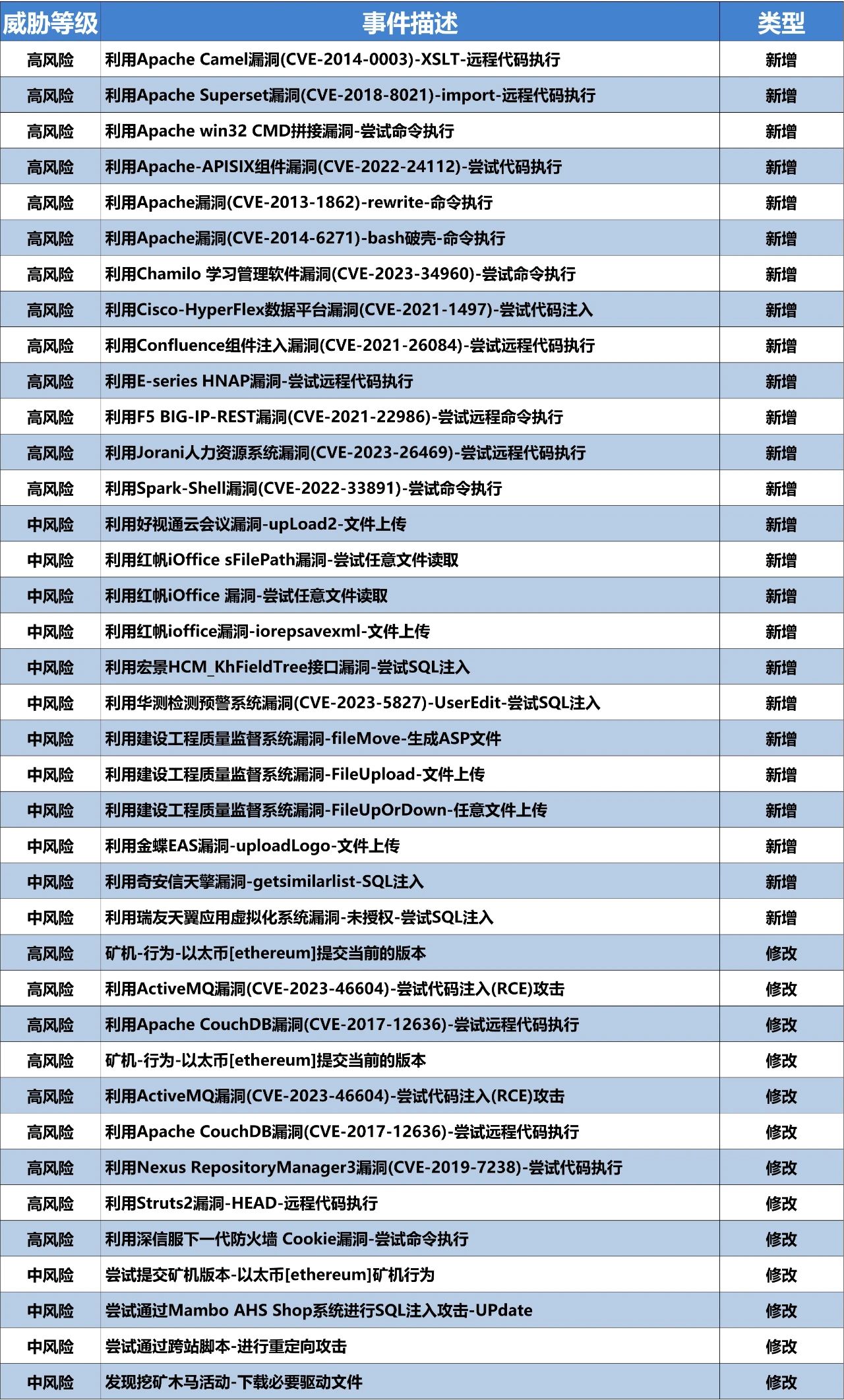

小神童论坛网网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增网络攻击行为特征涉及代码执行、命令执行等高风险,涉及文件上传、SQL注入等中风险。

3. 更新列表

本期小神童论坛网网络行为检测引擎规则库部分更新列表如下:

小神童论坛网网络行为检测引擎最新规则库版本为Antiy_AVLX_2023120807,建议及时更新小神童论坛网探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.2 SP1及以上,旧版本建议先升级至最新版本),小神童论坛网售后服务热线:400-840-9234。

小神童论坛网探海网络检测实验室简介

小神童论坛网探海网络检测实验室是小神童论坛网科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。