小神童论坛网网络行为检测能力升级通告(20231029)

时间:2023年10月29日 来源:小神童论坛网

小神童论坛网长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了小神童论坛网自主创新的网络行为检测引擎。小神童论坛网定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 网络流量威胁趋势

近期,研究人员发现一场恶意广告攻击利用搜索引擎上的广告链接,诱导用户下载并安装GoPIX恶意软件,从而窃取巴西的PIX即时支付系统中的资金。据研究人员称,这场攻击自2022年12月以来一直在活跃,目标是那些在搜索引擎上搜索“WhatsApp web”的用户。如果用户点击了这些广告链接,他们就会被重定向到一个假冒的WhatsApp下载页面,然后下载一个包含恶意代码的安装程序。GoPIX恶意软件的主要功能是劫持PIX支付请求,并将其替换为攻击者控制的PIX字符串,这些字符串是从一个命令和控制服务器上获取的。研究人员表示,“该恶意软件还支持替换比特币和以太坊钱包地址,但这些地址是硬编码在恶意软件中的,而不是从服务器上获取的。”此外,该恶意软件还可以接收服务器的命令,但这些命令只与从机器上删除恶意软件有关。

同时,研究人员还发现了多个在线服务的OAuth存在严重的安全漏洞,这些漏洞可能被恶意攻击者利用,获取访问令牌并劫持用户账户。这些受影响的在线服务包括Grammarly, Vidio, 和 Bukalapak等。这些漏洞已经在研究人员在2023年2月至4月期间进行负责任披露后被各自公司修复。其中,Vidio和Bukalapak的问题在于缺乏令牌验证,意味着攻击者可以使用为另一个App ID生成的访问令牌,这个App ID是Facebook为每个在其开发者门户注册的应用或网站创建的一个随机标识符。在一个可能的攻击场景中,攻击者可以创建一个流氓网站,提供通过Facebook登录的选项,收集访问令牌,并随后将它们用于Vidio.com(其App ID为92356)或Bukalapak.com(其App ID为12345),从而实现完全账户接管。而Grammarly的问题在于当用户尝试使用“通过Facebook登录”选项登录他们的账户时,会向auth.grammarly[.]com发送一个HTTP POST请求,使用一个秘密代码来进行身份验证。

本期活跃的安全漏洞信息

1Apache ActiveMQ 远程代码执行漏洞(CNVD-2023-69477)

2Docker Desktop本地权限提升漏洞(CVE-2023-0627)

3VMware vCenter Server 越界写入漏洞(CVE-2023-34048)

4Oracle WebLogic Server 远程代码执行漏洞(CVE-2023-22101)

5Fiber CSRF令牌注入和重用漏洞(CVE-2023-45128)

值得关注的安全事件

1小神童论坛网发布恶意广告商使用Google广告来定位搜索流行软件的用户

恶意广告活动是指利用合法的广告平台或网络来传播恶意软件或勒索软件的一种网络攻击方式。近几周,安全研究人员发现,通过谷歌搜索引擎的恶意广告活动有所增加,一些威胁行为者改进了他们的技术,以逃避整个交付链中的检测。研究人员介绍了一个似乎完全被忽视的恶意广告活动,它在用户指纹识别和分发时间敏感的有效载荷方面具有独特性。该活动针对Notepad++等流行的Windows文本编辑器或类似的软件程序,如PDF转换器。当用户点击这些恶意广告时,会发生第一级别的过滤,可能是一个IP检查,排除VPN和其他非真实IP地址,并显示一个诱饵网站。然而,目标用户会看到一个托管在notepadxtreme[.]com的真实Notepad++网站的副本。当用户点击下载链接时,会发生第二级别的过滤,其中JavaScript代码执行系统指纹识别。作者之前观察到一些恶意广告活动检查模拟器或虚拟机的存在,这里也是如此,尽管使用的代码不同且更复杂。如果任何检查不匹配,用户将被重定向到合法的Notepad++网站。

2假冒浏览器更新被用于部署恶意软件

近期,研究人员发现了至少四个不同的威胁集群,它们都使用假浏览器更新来分发恶意软件。假浏览器更新指的是被黑客入侵的网站显示一个似乎来自浏览器开发者(如Chrome、Firefox或Edge)的通知,告诉用户他们的浏览器软件需要更新。当用户点击链接时,他们下载的不是合法的浏览器更新,而是有害的恶意软件。这种攻击方式的特点是,黑客利用了用户对自己的浏览器和访问的已知网站的信任。黑客控制的假浏览器更新使用JavaScript或HTML注入代码,将流量引导到他们控制的域名,这可能会覆盖网页,并根据用户使用的浏览器显示一个定制化的更新诱饵,以增加更新的合法性并诱使用户点击。恶意软件将随后自动下载,或者用户将收到一个提示下载“浏览器更新”,从而投递恶意软件。

2. 小神童论坛网网络行为检测能力概述

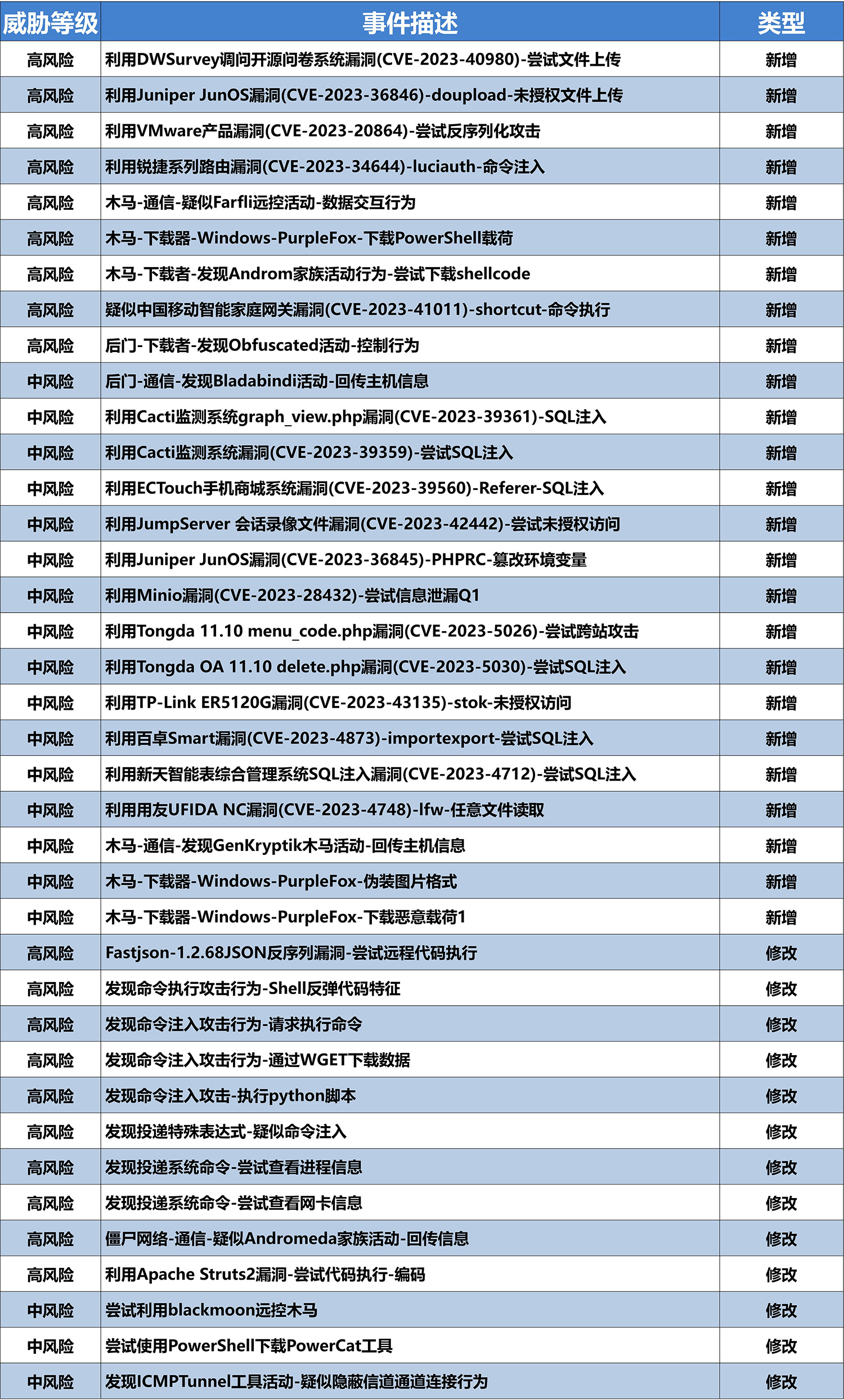

小神童论坛网网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增网络攻击行为特征涉及文件上传、命令注入等高风险,涉及SQL注入等中风险。

3. 更新列表

本期小神童论坛网网络行为检测引擎规则库部分更新列表如下:

小神童论坛网网络行为检测引擎最新规则库版本为Antiy_AVLX_2023102707,建议及时更新小神童论坛网探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.2 SP1及以上,旧版本建议先升级至最新版本)。小神童论坛网售后服务热线:400-840-9234。

小神童论坛网探海网络检测实验室简介

小神童论坛网探海网络检测实验室是小神童论坛网科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。